Es gibt kaum einen Punkt, an dem Sichtweisen so weit auseinander gehen, wie bei der Bezeichnung von Systemumgebungen, auf denen Applikationen laufen.

- Development

- Test

- Integration

- Preproduction oder Quality oder Abnahme oder User acceptance test (UAT)

- Production

Die Namen sind meistens so wie oben oder ähnlich, es gibt häufig pro Stufe auch mehrere getrennte Umgebungen in sehr grossen Firmen oder sehr grossen Projekten. Die Stufen sind in der Reihenfolge der Wertigkeit sortiert.

Die Idee dahinter ist klar, man möchte anhand der Umgebung die Wichtigkeit festhalten. Leider funktioniert das nicht oder nur ungenügend. Ein Entwicklungssystem, auf dem 150 Entwickler arbeiten kann grösseren wirtschaftlichen Schaden verursachen als ein Abnahmesystem, auf dem nur drei Tester unterwegs sind. Schlimmer noch, das Abnahmesystem kann wichtiger werden als das Entwicklungssystem, wenn gerade ein kritischer Patch getestet wurd.

Das Problem ist, dass Plattformverantwortliche häufig gar nicht wissen, was in den einzelnen Umgebungen läuft und daher werden alle Systeme bis Oberkante des Betriebssystems als produktiv betrachten.

Ein zweites Problem ist, dass grosse IT-Umgebungen einen Fabrikbetrieb darstellen, die nur aus dem einen Grund kostengünstig arbeiten, dass es keine Ausnahmen gibt (na, gut, aber vielleicht nur wenige).

Aber auch da kann es Betrachtungsunterschiede geben.

So kann eine Plattform mit einem

Service Level Agreement (SLA) oder

Operation Level Agreement (OLA) betrieben werden, der sich deutlich von dem entsprechenden Level der Applikation unterscheidet.

Das ist alles Bestandteil der

IT Infrastructure Library (ITIL), mit der jeder Computerfuzzy im Rahmen seiner beruflichen Laufbahn konfrontiert wird.

Sich die möglichen Kombinationen zu überlegen und die Konsequenzen daraus, kann einem echt einen Knoten ins Hirn machen.

Betriebssystem hat einen geringeren Level als die Applikation:

Ja, das gibt es, die Applikation kann durch einen Loadbalancer geclustert sein.

Betriebssystem hat einen höheren Level als die Applikation:

Ja, das gibt es natürlich auch. Das Betriebssystem kann auf einem Clusternode laufen und muss hochverfügbar sein, damit der Cluster ständig läuft.

Betriebssystem hat den gleichen Level wie die Applikation:

Klar, oder?

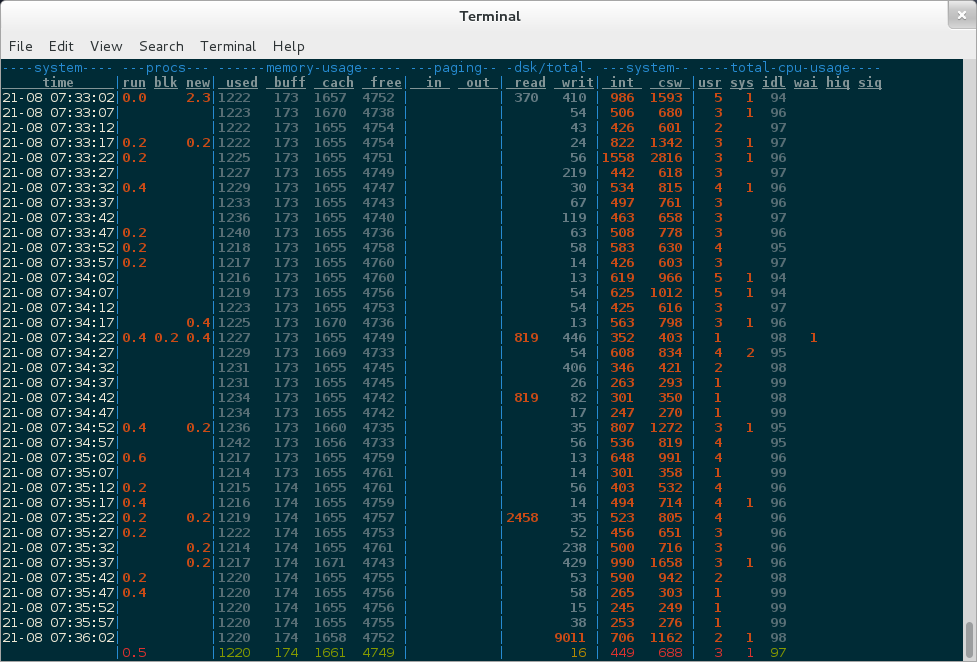

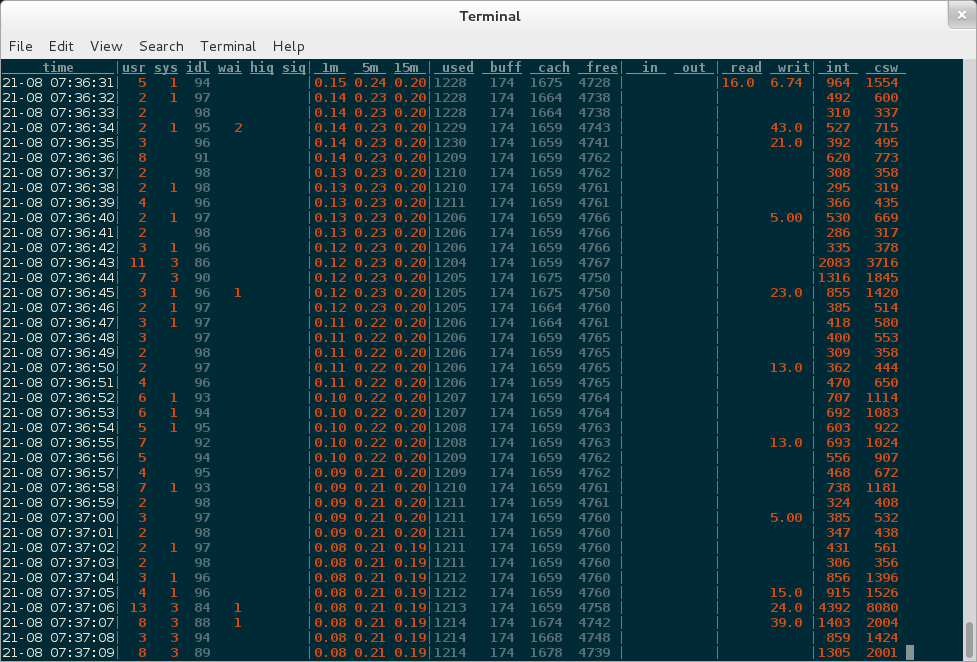

Mein Kollege Roland hat mich auf das wirklich tolle Tool dstat aufmerksam gemacht. Dstat ist ein Tool mit dem man Ressourcenverbrauch beobachten kann und - noch wichtiger - es ist bunt.

Mein Kollege Roland hat mich auf das wirklich tolle Tool dstat aufmerksam gemacht. Dstat ist ein Tool mit dem man Ressourcenverbrauch beobachten kann und - noch wichtiger - es ist bunt.